Рекламное Android-приложение «подставляет» другие программы

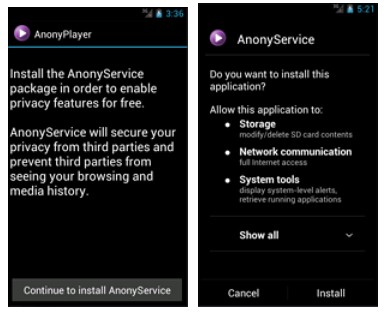

После установки и запуска Android.Spy.510 собирает и передает на управляющий сервер ряд конфиденциальных данных, включая логин пользователя от учетной записи Google Play, информацию о модели зараженного смартфона или планшета, версии SDK операционной системы, а также о наличии в ней root-доступа. Затем троянец пытается инсталлировать скрытый в его ресурсах дополнительный программный пакет, который содержит основной вредоносный функционал. Для этого Android.Spy.510 демонстрирует специальное сообщение, в котором говорится о необходимости установить приложение AnonyService, якобы, обеспечивающее анонимность пользователей и предотвращающее получение конфиденциальной информации третьими лицами. В действительности же данная программа является рекламным модулем, внесенным в вирусную базу Dr.Web как Adware.AnonyPlayer.1.origin.

Сразу после запуска Adware.AnonyPlayer.1.origin запрашивает у владельца мобильного устройства доступ к специальным возможностям операционной системы (Accessibility Service), после чего переходит в режим ожидания и начинает нежелательную деятельность лишь спустя несколько суток с момента своей инсталляции. По прошествии заданного времени Adware.AnonyPlayer.1.origin начинает отслеживать все происходящие в системе события и ожидает момента, когда жертва запустит какое-либо приложение. Как только это происходит, модуль немедленно приступает к выполнению своей главной задачи - показу рекламы. В результате владелец зараженного Android-смартфона или планшета может подумать, что источник навязчивых уведомлений - именно то приложение, которое он только что запустил. При этом, чтобы отвести подозрения, вирусописатели позаботились о том, чтобы при запуске как самого Adware.AnonyPlayer.1.origin, так и установившего его троянца Android.Spy.510 никакой рекламы не отображалось.